Một chiến dịch gián điệp mạng có mức độ tinh vi cao đang âm thầm nhắm vào các cơ quan chính phủ tại khu vực Đông Nam Á, sử dụng một loại mã độc cửa hậu hoàn toàn mới trên nền tảng Windows mang tên HazyBeacon. Đây là một mối đe dọa chưa từng được ghi nhận trước đó, cho thấy sự đầu tư nghiêm túc và mục tiêu rõ ràng của nhóm tấn công đứng sau chiến dịch.

Chiến dịch này được theo dõi bởi Unit 42 – nhóm nghiên cứu mối đe dọa của Palo Alto Networks – với mã định danh CL-STA-1020. Theo các phân tích ban đầu, mục tiêu chính của chiến dịch là thu thập các thông tin nhạy cảm liên quan đến chính sách thuế quan, tranh chấp thương mại và các định hướng chiến lược quốc gia. Trong bối cảnh Đông Nam Á ngày càng giữ vai trò quan trọng trong chuỗi cung ứng toàn cầu và trở thành điểm nóng cạnh tranh giữa các cường quốc, đặc biệt là Mỹ và Trung Quốc, khu vực này đã nổi lên như một mục tiêu lý tưởng cho các hoạt động do thám nhằm giành lợi thế về kinh tế, quân sự và chính sách đối ngoại.

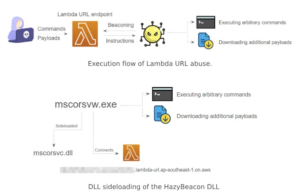

Hiện tại, phương thức xâm nhập ban đầu của HazyBeacon vẫn chưa được xác định một cách chắc chắn. Tuy nhiên, các bằng chứng kỹ thuật cho thấy nhóm tấn công đã sử dụng kỹ thuật DLL side-loading – một phương pháp phổ biến nhưng hiệu quả cao trong các chiến dịch tấn công có chủ đích. Cụ thể, mã độc cài đặt một thư viện DLL độc hại có tên mscorsvc.dll, được đặt cùng thư mục với tệp thực thi hợp pháp của Windows là mscorsvw.exe. Khi tiến trình hợp pháp này được khởi chạy, DLL độc hại sẽ được tải theo, từ đó âm thầm thiết lập kết nối tới máy chủ điều khiển do kẻ tấn công kiểm soát. Thông qua kênh này, attacker có thể thực thi các lệnh từ xa, triển khai thêm payload và mở rộng phạm vi kiểm soát. Để duy trì sự tồn tại lâu dài, HazyBeacon còn tạo một dịch vụ hệ thống tự động khởi động cùng hệ điều hành, đảm bảo mã độc luôn hoạt động sau mỗi lần khởi động lại.

Yếu tố khiến HazyBeacon trở nên đặc biệt nguy hiểm nằm ở cách thức thiết lập kênh điều khiển. Thay vì sử dụng hạ tầng C2 truyền thống, mã độc lợi dụng AWS Lambda URLs – một tính năng hợp pháp trong hệ sinh thái đám mây của Amazon cho phép gọi các hàm serverless thông qua giao thức HTTPS. Việc sử dụng dịch vụ hợp pháp và phổ biến như AWS giúp lưu lượng điều khiển của mã độc hòa lẫn với các kết nối hợp lệ, khiến việc phát hiện trở nên khó khăn hơn đáng kể. Trong mắt nhiều hệ thống giám sát, các kết nối này không khác gì hoạt động bình thường của ứng dụng doanh nghiệp.

Trước xu hướng này, các chuyên gia an ninh khuyến nghị cần đặc biệt chú ý đến lưu lượng outbound hướng tới các tên miền ít phổ biến như .lambda-url..amazonaws.com, nhất là khi những kết nối đó xuất phát từ các tiến trình bất thường hoặc dịch vụ hệ thống không rõ nguồn gốc. Việc giám sát đơn thuần dựa trên IP hay tên miền đã không còn đủ hiệu quả. Thay vào đó, các tổ chức cần áp dụng phương pháp phát hiện dựa trên ngữ cảnh, bao gồm phân tích chuỗi tiến trình cha – con, theo dõi mối quan hệ thực thi giữa các tiến trình và giám sát hành vi endpoint theo thời gian thực. Những kỹ thuật này giúp phân biệt rõ ràng đâu là kết nối hợp lệ tới AWS Lambda và đâu là kênh điều khiển ngụy trang do mã độc thiết lập.

Bên cạnh chức năng cửa hậu, HazyBeacon còn tải về một mô-đun chuyên thu thập dữ liệu. Mô-đun này có khả năng quét và lọc các tệp tài liệu phổ biến như doc, docx, xls, xlsx và pdf trong một khung thời gian xác định, nhằm tìm kiếm các tài liệu chứa thông tin nhạy cảm. Đáng chú ý, một số dữ liệu bị nhắm tới liên quan trực tiếp đến các chính sách thuế quan mới của Hoa Kỳ. Sau khi thu thập, dữ liệu được tìm cách exfiltrate thông qua các nền tảng lưu trữ đám mây quen thuộc như Google Drive và Dropbox. Việc lợi dụng các dịch vụ phổ biến này giúp lưu lượng độc hại khó bị phân biệt với hoạt động hợp lệ của người dùng. Trong trường hợp được Unit 42 phân tích, quá trình exfiltration đã bị chặn, nhưng vẫn phản ánh rõ chiến thuật tinh vi của kẻ tấn công.

Sau khi hoàn tất nhiệm vụ, HazyBeacon thực hiện các lệnh dọn dẹp nhằm xóa dấu vết, bao gồm các tệp tạm và payload trung gian. Theo đánh giá của Unit 42, HazyBeacon đóng vai trò then chốt trong việc duy trì sự hiện diện lâu dài và hỗ trợ đánh cắp dữ liệu tại các tổ chức bị nhắm mục tiêu. Chiến dịch này là minh chứng rõ ràng cho xu hướng “living off trusted services” (LOTS), trong đó các nhóm đe dọa ngày càng lạm dụng các dịch vụ đám mây hợp pháp như AWS, Google Workspace, Microsoft Teams hay Dropbox để né tránh hệ thống phòng thủ truyền thống và kéo dài thời gian ẩn mình trong mạng nạn nhân.